Введение

Среди способов защиты информации наиболее важным считается криптографический. Он предусматривает такое преобразование информации, при котором она становится доступной для прочтения лишь обладателю некоторого секретного параметра (ключа). В последние годы область применения криптографии значительно расширилась. Ее стали повседневно использовать многие организации, коммерческие фирмы, частные лица. При этом законного пользователя того или иного криптографического средства, прежде всего беспокоит его надежность. Одним из способов оценки надежности является попытка «взлома», т.е. получение доступа к информации без знания ключа. Подобные задачи призвано решать смежное научное направление, называемое криптоанализом. Криптоанализ и криптография объединены общим названием – криптология.

Вводная лекция.

Защита информации

– это всевозможные средства и функции, обеспечивающие доступность, конфиденциальность или целостность информации или связи, исключая средства и функции, предохраняющие от неисправностей. Защита информации включает в себя криптографию, криптоанализ, защиту от собственного излучения и защиту (компьютера) от несанкционированного доступа.

Криптография

– это раздел прикладной математики, изучающий модели, методы, алгоритмы, программные и аппаратные средства преобразования информации (шифрования) в целях сокрытия ее содержания, предотвращения видоизменения или несанкционированного использования.

Криптосистема

– это система, реализованная программно, аппаратно или программно-аппаратно и осуществляющая криптографическое преобразование информации.

Криптоанализ

– это раздел прикладной математики, изучающей модели, методы, алгоритмы, программные и аппаратные средства анализа криптосистемы или ее входных и выходных сигналов с целью извлечения конфиденциальных параметров, включая открытый текст.

Из данных определений видно, что криптоанализ занимается задачами, которые в математическом смысле обратные задачи криптографии. Система криптографии и криптоанализа образует новую науку – криптологию.

В развитии криптологии принято выделять три этапа.

Первый этап

. (С древних времен до 1949г). Этот этап характеризуется частными, узкоспециальными и вычислительно простыми алгоритмами криптографии и криптоанализа без использования компьютеров. Его часто называют этапом до компьютерной криптографии.

Второй этап.

(1949-1976гг.) Этот этап принято отсчитывать с момента публикации американского математика-прикладника К. Шеннона «Теория связи в секретных системах». В этот период принято активно проводились систематические исследования по криптологии с использованием компьютера. Криптология становится математической наукой.

Третий этап.

(1976г. – настоящее время). Этот этап можно назвать и «эрой открытой криптологии». Этот этап принято отсчитывать с момента публикации работы американских математиков У.Дифори, М.Хеллмана «Новые направления в криптографии».В этой работе было показано, что «секретная» передача информации возможна (вотличие от результатов Шеннона) без предварительной передачи «секретного ключа».

Главной особенностью этого этапа становится массовое применение криптографии в банковском деле, электронной торговле, компьютерных сетях и других сферах жизнедеятельности.

Современная криптология широко использует теорию вероятностей, математическую статистику, алгебру, теорию чисел и теорию алгоритмов.

Некоторые определения и формулы.

В криптологии общеприняты следующие понятия:

· Пространство сообщений  – множество всевозможных сообщений – множество всевозможных сообщений  . Для сообщений используется также обозначение . Для сообщений используется также обозначение  . .

· Пространство ключей  . Каждый ключ к . Каждый ключ к  определяет некоторую подстановку определяет некоторую подстановку  на пространство на пространство  и обратное преобразование и обратное преобразование  . .

· Пространство зашифрованных сообщений  , состоящее из зашифрованных , состоящее из зашифрованных    . Используется также обозначение . Используется также обозначение

Остается уточнить понятие текста. При этом обычно фиксируют некоторую сумму символов, называемую алфавита. Это может быть английский, русский или какой-нибудь другой алфавит. Часто в качестве алфавита используются натуральные числа или символы 0 и 1. Словом называется упорядоченный набор букв данного алфавита. Множество слов обозначают через  . Текст набор слов. . Текст набор слов.

1.

Арифметические основы

Основные обозначения.

- множество вещественных (действительных) чисел. Вещественное число – любое положительное число, отрицательное число, или нуль. - множество вещественных (действительных) чисел. Вещественное число – любое положительное число, отрицательное число, или нуль.

- множество натуральных чисел. - множество натуральных чисел.

- множество целых чисел. - множество целых чисел.

- множество комплексных чисел. Комплексное число – число вида - множество комплексных чисел. Комплексное число – число вида  , где , где  и и  - действительные числа, а - действительные числа, а  - т.н. мнимая единица, т.е. число, квадрат которого равен -1. - т.н. мнимая единица, т.е. число, квадрат которого равен -1.

- множество рациональных чисел. Рациональное число – число, которое может быть представлено в виде дроби - множество рациональных чисел. Рациональное число – число, которое может быть представлено в виде дроби  , где , где  и и  - целые числа ( - целые числа ( ). ).

Простые числа.

Натуральное число  > 1 называется простым

, если оно не имеет других натуральных делителей, кроме 1 и > 1 называется простым

, если оно не имеет других натуральных делителей, кроме 1 и  . Простым

числом будет наименьший, отличный от единицы делитель целого числа . Простым

числом будет наименьший, отличный от единицы делитель целого числа  , ,  >1. Простых чисел бесконечно много. >1. Простых чисел бесконечно много.

Взаимно простые числа.

Два целых числа  и и  будут взаимно простыми тогда и только тогда, когда найдутся будут взаимно простыми тогда и только тогда, когда найдутся  и и  , такие что , такие что  . .

Наибольший общий делитель.

Всякое целое, делящее числа  и и  , называется их общим делителем. Наибольший из общих делителей для чисел , называется их общим делителем. Наибольший из общих делителей для чисел  и и  называется наибольшим общим делителем

(НОД) и обозначается называется наибольшим общим делителем

(НОД) и обозначается  Ввиду конечности числа делителей одного числа существование и единственность наибольшего общего делителя очевидны. Если Ввиду конечности числа делителей одного числа существование и единственность наибольшего общего делителя очевидны. Если то числа то числа  и и  называются взаимно простыми. называются взаимно простыми.

Алгоритм Евклида.

Способ нахождения наибольшего общего делителя двух целых Для случая положительных чисел  и и  , причем , причем  этот способ состоит в следующем. Деление с остатком числа этот способ состоит в следующем. Деление с остатком числа  на число на число  приводит к результату приводит к результату   где частное где частное  является целым положительным числом, а остаток является целым положительным числом, а остаток  - либо 0, либо положительное число, меньше - либо 0, либо положительное число, меньше  , ,  Производится последовательное деление: Производится последовательное деление:

(2.1) (2.1)

(где все  -положительные целые числа и -положительные целые числа и  ) до тех пор, пока не получится остаток, равный 0. Этот последний остаток ) до тех пор, пока не получится остаток, равный 0. Этот последний остаток  можно не писать, так что ряд равенств (2.1) закончится следующим образом: можно не писать, так что ряд равенств (2.1) закончится следующим образом:

(2.2) (2.2)

Последний положительный остаток  в этом процессе и является наибольшим общим делителем чисел в этом процессе и является наибольшим общим делителем чисел  и и  . .

/Пример/

Найдем НОД (175,77).

175=77*2+21;

77=21*3+14;

21=14*1+7;

14-7*2.

Последний положительный остаток равен 7. Следовательно (175,77)=7.

Наименьшее общее кратное.

Всякое целое, кратное всех данных чисел, называется их общим кратным. Наименьшее положительное общее кратное называется наименьшим общим кратным

(НОК) и обозначается  . .

Классы вычетов.

Числа, сравнимые по модулю  , образуют класс

вычетов

по модулю , образуют класс

вычетов

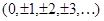

по модулю  . Все числа из одного класса имеют один и тот же остаток . Все числа из одного класса имеют один и тот же остаток  от деления на от деления на  . Любое число . Любое число  из класса вычетов называется вычетом по модулю из класса вычетов называется вычетом по модулю  .Соответствующий класс обозначается через .Соответствующий класс обозначается через  . Поскольку соотношение . Поскольку соотношение  является бинарным отношением эквивалентности, то имеем разбиение целых чисел на классы эквивалентности (классы вычетов). Всего имеется является бинарным отношением эквивалентности, то имеем разбиение целых чисел на классы эквивалентности (классы вычетов). Всего имеется  классов вычетов по модулю классов вычетов по модулю  : :  . .

Функция Эйлера.

Арифметическая функция  , значение которой равно количеству положительных целых чисел, не превосходящих , значение которой равно количеству положительных целых чисел, не превосходящих  и взаимно простых с и взаимно простых с  . .

Сравнения.

Мы будем рассматривать целые числа в связи с остатками от деления их на данное целое положительное число  . Каждому целому числу отвечает определенный остаток от деления его на . Каждому целому числу отвечает определенный остаток от деления его на  ; если двум целым ; если двум целым  и и  отвечает один и тот же остаток отвечает один и тот же остаток  , то они называются равностаточными

по модулю , то они называются равностаточными

по модулю  или сравнимыми

по модулю или сравнимыми

по модулю  . Сравнимость чисел . Сравнимость чисел  и и  по модулю по модулю  записывается так: записывается так:

(2.3) (2.3)

это читается следующим образом:  сравнимо с сравнимо с  по модулю по модулю  . .

*Доказательство*

Из  следует, что следует, что

( - остаток от деления - остаток от деления  на на  , ,  - неполное частное) - неполное частное)

откуда

Обратно, из  представляя представляя  в виде в виде

выводим

т.е.

. □ . □

Сравнимость чисел  и и  по модулю по модулю  равносильна: возможности представить равносильна: возможности представить  в виде в виде  , где , где  - целое. - целое.

Свойства сравнений.

1. Два числа, сравнимые с третьим, сравнимы между собой.

2. Сравнения можно почленно складывать.

3. Слагаемое, стоящее в какой-либо части сравнения, можно переносить в другую часть, переменив знак на обратный.

4. Сравнения можно почленно перемножать.

5. Обе части сравнения можно возвести в одну и ту же степень.

6. Обе части сравнения можно умножить на одно и то же целое число.

7. Обе части сравнения можно разделить на их общий делитель, если последний взаимно прост с модулем.

8. Обе части сравнения и модуль можно умножить на одно и то же целое.

9. Обе части сравнения и модуль можно разделить любой их общий делитель.

10. Если сравнение  имеет место по нескольким модулям, то оно имеет место и по модулю, равному общему наименьшему кратному этих модулей. имеет место по нескольким модулям, то оно имеет место и по модулю, равному общему наименьшему кратному этих модулей.

11. Если сравнение имеет место по модулю  , то оно имеет место и по модулю , то оно имеет место и по модулю  , равному любому делителю числа , равному любому делителю числа  . .

12. Если одна часть сравнения и модуль делятся на какое-либо число, то и другая часть сравнения должна делиться на то же число.

Первообразные корни.

При  существуют положительные существуют положительные  с условием с условием  , например (теорема Эйлера) , например (теорема Эйлера)  .Наименьшее из них называется: показатель

, которому .Наименьшее из них называется: показатель

, которому  принадлежит по модулю принадлежит по модулю  . .

Если  по модулю по модулю  принадлежит показателю принадлежит показателю  , то числа , то числа  по модулю по модулю  несравнимы. несравнимы.

Если  по модулю по модулю  принадлежит показателю принадлежит показателю  , то , то  тогда и только тогда, когда тогда и только тогда, когда  в частности (при в частности (при  ), ),  , тогда и только тогда, когда , тогда и только тогда, когда  делится на делится на  . .

Пусть  по модулю по модулю  принадлежит показателю принадлежит показателю  . Тогда . Тогда  делится на делится на  . Таким образом, показатели, которым числа принадлежат по модулю . Таким образом, показатели, которым числа принадлежат по модулю  , есть делители , есть делители  . Числа, принадлежащие показателю . Числа, принадлежащие показателю  (если такие существуют), называются первообразными корнями

по модулю (если такие существуют), называются первообразными корнями

по модулю  . .

Символ Лежандра.

Функция чисел  и и  , определенная для простых нечетных , определенная для простых нечетных  и целых и целых  , не делящихся на , не делящихся на  называется символом Лежандра

и обозначается называется символом Лежандра

и обозначается

, если сравнение , если сравнение  разрешимо, в противном случае же случае разрешимо, в противном случае же случае

Символ Якоби.

Символ Якоби

является обобщением символа Лежандра и служит для упрощения вычисления последнего. Пусть  - нечетное натуральное число, - нечетное натуральное число,  -

его разложение на простые множители. Для всякого целого -

его разложение на простые множители. Для всякого целого  , ,  , символ Якоби определяется по формуле: , символ Якоби определяется по формуле:

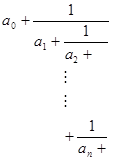

Цепные дроби.

Цепная дробь – один из важнейших способов представления чисел и функций. Цепная дробь есть выражение вида

где  - любое целое число, - любое целое число,  - натуральные числа, называемые неполными частными. - натуральные числа, называемые неполными частными.

2.

Алгебраические основы

Понятие группы.

Группой

называется непустое множество  с алгебраической операцией * на нём, для которой выполняется первые 3 из четырёх следующих аксиом. с алгебраической операцией * на нём, для которой выполняется первые 3 из четырёх следующих аксиом.

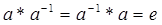

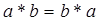

1). Операция * ассоциативна, т.е. для любых  . .

2). В G имеется единичный элемент (или единица) e такой, что для любого

3). Для каждого a Î G существует обратный элемент  такой, что такой, что

4). Для любых

Если дополнительно группа удовлетворяет четвертой аксиоме, то группа называется абелевой

или коммутативной

.

Множество  образует группу относительно операции сложения. То же можно сказать относительно рациональных чисел образует группу относительно операции сложения. То же можно сказать относительно рациональных чисел  , вещественных чисел , вещественных чисел  и комплексных чисел и комплексных чисел  . .

Через  будет отличать аддитивную группу классов вычетов по модулю m. будет отличать аддитивную группу классов вычетов по модулю m.

Если взять все классы вычетов, взаимно простые с модулем m, и определить их умножение по модулю m, то получится группа, обозначаемая через  . Число элементов конечной группы . Число элементов конечной группы  называется порядком группы

и обозначается через называется порядком группы

и обозначается через  . .

Группа  называется циклической

, если она порождена одним элементом, т.е. в ней имеется такой элемент a, что любой другой элемент представим в виде называется циклической

, если она порождена одним элементом, т.е. в ней имеется такой элемент a, что любой другой элемент представим в виде  . Если . Если  – отрицательное, то под – отрицательное, то под  понимается произведение понимается произведение

Циклическими являются группы  и и  . Группа . Группа  – циклическая лишь в случае, когда по модулю m существует первообразный корень. – циклическая лишь в случае, когда по модулю m существует первообразный корень.

Циклическая группа всегда коммутативна.

Подгруппы групп.

Подмножество  группы группы  называется подгруппой

этой группы, если H образует группу относительно операции группы называется подгруппой

этой группы, если H образует группу относительно операции группы  . .

Подгруппы группы  , отличные от тривиальных групп , отличные от тривиальных групп  , называется собственными

подгруппами. , называется собственными

подгруппами.

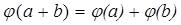

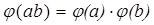

Гамоморфизмы групп.

Отображение  группы группы  в группу в группу  называется гомоморфизмом

, если оно согласовано с операциями на группах называется гомоморфизмом

, если оно согласовано с операциями на группах  и и  , т.е. , т.е.  для любых элементов для любых элементов

Кольца и поля.

Кольцом

называется множество  с двумя бинарными операциями, обозначаемыми символами “+” и “*”, такими что: с двумя бинарными операциями, обозначаемыми символами “+” и “*”, такими что:

1).  – абелева группа; – абелева группа;

2). Операция умножения ассоциативна, т.е. для всех  ; ;

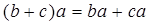

3). Выполняются законы дистрибутивности, т.е. для всех

и и  ; ;

Подкольца.

Подмножество  кольца кольца  называется подкольцом

этого кольца, если оно замкнуто относительно имеющихся операций сложения и умножения и само образует кольцо относительно этих операций. называется подкольцом

этого кольца, если оно замкнуто относительно имеющихся операций сложения и умножения и само образует кольцо относительно этих операций.

Гомоморфизмы колец.

Пусть  и и  – кольца. Гомоморфизмом – кольца. Гомоморфизмом  называется отображение, для которого называется отображение, для которого  , ,  , ,  при всех при всех

3. Генераторы случайных последовательностей

3.1 Равномерно распределённая случайная последовательность и её свойства

Случайные числа и их генераторы являются неотъемлемыми современных криптосистем. Приведём конкретные примеры использования случайных чисел в криптологии:

1). Сеансовые и другие ключи для симметрических криптосистем, таких как DES, ГОСТ 28 147-89, Blowfish;

2). Стартовые значения для программ генерации ряда математических величин в асимметрических криптосистемах, например, “больших простых чисел” в криптосистемах RSA, ElGamal;

3). Случайные слова, комбинируемые с парольными для нарушения “атаки угадывания” пароля криптоаналитика;

4). Вектор инициализации для блочных криптосистем, работающих в режиме обратной связи;

5). Случайные значения параметров для многих систем электронной цифровой, например DSA;

6). Случайные выборы в протоколах аутенфинации, например в протоколе Цербер (Kerberos);

7). Случайные параметры протоколов для обеспечения уникальности различных реализаций одного и того же протокола, например в протоколах SET и SSL.

Отметим, что для некоторых из этих криптографических применений необходимы огромные массивы случайных чисел, которые по своему назначению требуют конфиденциального использования. Например, в протоколе Цербер сетевой сервер генерирует тысячи сессионных ключей ежечасно. К сожалению, компьютеры по своей конструкции предназначены быть детерминированными системами, поэтому на современных компьютерах генерация случайных чисел весьма затруднительна.

Известно, что проблема генерации случайной последовательности с произвольным законом распределения вероятностей сводится к проблеме генерации так называемой равномерно распределённой случайной последовательности (РРСП), или, как её часто называют в криптографических приложениях, “число случайной” последовательности.

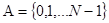

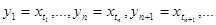

РРСП – случайная последовательность  со значениями в дискретном множестве со значениями в дискретном множестве , определённая на вероятностном пространстве , определённая на вероятностном пространстве  и удовлетворяющая двум свойствам - и удовлетворяющая двум свойствам -  и и  . .

Свойство

. Для любого . Для любого  и произвольных значений индексов и произвольных значений индексов  случайные величины случайные величины  независимы в совокупности. независимы в совокупности.

Свойство

. Для любого номера . Для любого номера  случайная величина случайная величина  имеет дискретное равномерное на имеет дискретное равномерное на  распределении вероятностей: распределении вероятностей:

Из базовых свойств  и и  вытекают следующие дополнительные свойства, используемые при генерации случайных чисел. вытекают следующие дополнительные свойства, используемые при генерации случайных чисел.

Свойство

. Если . Если  – РРСП, то для любого – РРСП, то для любого  и любой фиксированной последовательности индексов и любой фиксированной последовательности индексов   –мерное дискретное распределение вероятностей вектора (слова) –мерное дискретное распределение вероятностей вектора (слова)  является равномерным: является равномерным:

Свойство

. Если . Если  – элемент РРСП, то – элемент РРСП, то  справедливы следующие выражения его начального и центрального моментов справедливы следующие выражения его начального и центрального моментов  – го порядка: – го порядка:

Где  – числа Бернулли. – числа Бернулли.

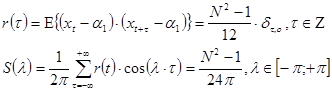

Свойство

. Для новариационной функции и спектральной плотности РРСП . Для новариационной функции и спектральной плотности РРСП  справедливы следующие выражения: справедливы следующие выражения:

Свойство

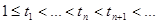

. (воспроизводимость при прореживании). Для любой фиксированной последовательности моментов времени . (воспроизводимость при прореживании). Для любой фиксированной последовательности моментов времени  при “прореживании” РРСП при “прореживании” РРСП  возникает последовательность возникает последовательность

, ,

которая тоже является РРСП.

Свойство

. (воспроизводимость при суммировании). Если . (воспроизводимость при суммировании). Если  - РРСП, а - РРСП, а  – произвольная неслучайная либо случайная последовательность, не зависящая от – произвольная неслучайная либо случайная последовательность, не зависящая от  , то случайная последовательность , то случайная последовательность  также является РРСП. также является РРСП.

Свойство

. Если . Если  - РРСП, то - РРСП, то  количество информации по Шеннону, содержащейся в отрезке последовательности количество информации по Шеннону, содержащейся в отрезке последовательности  , о будущем элементе , о будущем элементе  равно нулю: равно нулю:

, ,

поэтому для любого алгоритма прогнозирования  вероятность ошибки не может быть меньше, чем для “угадывания по жребию”: вероятность ошибки не может быть меньше, чем для “угадывания по жребию”:

. .

Свойство

. Если . Если  - РРСП, то для любого - РРСП, то для любого  и произвольной борелевской функции и произвольной борелевской функции  переменных переменных  , при , при  имеет место сходимость “почти наверное”: имеет место сходимость “почти наверное”:

Свойство

. Если . Если  – равномерно распределенная последовательность порядка – равномерно распределенная последовательность порядка  , то , то  – РРСП. – РРСП.

С учетом свойств  определим понятия генератора случайной последовательности и его типов. определим понятия генератора случайной последовательности и его типов.

Генератор РРСП – устройство, позволяющее по запросу получить реализацию равномерно распределенной случайной последовательности  длиной длиной  ; элементы ; элементы  этой реализации принято называть случайными числами. Существует три типа генераторов РРСП: этой реализации принято называть случайными числами. Существует три типа генераторов РРСП:

1. Табличный.

2. Физический.

3. Программный.

В следующем разделе мы рассмотрим программный генератор.

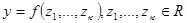

Программный генератор РРСП – программа имитации на компьютере реализации РРСП. Имитируемая последовательность  называется псевдослучайной, так как она вычисляется на компьютере по известному детерминированному (обычно рекуррентному) соотношению, и в то же время её статические свойства “близкие” к свойствам РРСП. называется псевдослучайной, так как она вычисляется на компьютере по известному детерминированному (обычно рекуррентному) соотношению, и в то же время её статические свойства “близкие” к свойствам РРСП.

В разделе “Алгоритмы генерации псевдослучайных последовательностей” мы познакомимся с основными методами генерации псевдослучайных последовательностей, а в разделе “Методы генерации истинно случайных последовательностей” мы рассмотрим различные методы повышения “случайности” генераторов РРСП.

3.2 Алгоритмы генерации псевдослучайных последовательностей.

Классификация существующих алгоритмов генерации псевдослучайных последовательностей представлена на рис. Выделяются три основных подхода к построению алгоритмов генерации:

1). Прямые методы построения элементарных рекуррентных последовательностей:

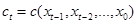

. .

2). Методы «улучшения элементарных последовательностей», заключающиеся в специальных функциональных преобразованиях этих последовательностей для уменьшения отклонения их статистических свойств от свойств РРСП.

3). Комбинирование алгоритмов генерации, построенных с помощью первого или второго подхода.

Линейные и мультипликативные конгруэнтные генераторы.

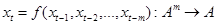

Линейным конгруэнтным генератором (ЛКГ) с параметрами ( ) называется программный генератор РРСП, порождающий псевдослучайную последовательность ) называется программный генератор РРСП, порождающий псевдослучайную последовательность  , , , с помощью рекуррентного соотношения , с помощью рекуррентного соотношения

(3.2.1) (3.2.1)

Параметры этого генератора (3.2.1) имеют следующий смысл:

- начальное или стартовое значение; - начальное или стартовое значение;

- не нулевой множитель; - не нулевой множитель;

- приращение; - приращение;

- модуль, равный мощности алфавита - модуль, равный мощности алфавита  . .

Если приращение  , то генератор ( , то генератор ( ) называется мультипликативным конгруэнтным генератором (МКГ), а если ) называется мультипликативным конгруэнтным генератором (МКГ), а если  , то смешанным конгруэнтным генератором (СКГ). , то смешанным конгруэнтным генератором (СКГ).

«Слабость» ЛКГ и МКГ заключается в том, что если рассматривать последовательные биграммы  , то точки , то точки  , на плоскости , на плоскости  будут лежать на прямых из семейства будут лежать на прямых из семейства  . Для устранения этого недостатка нелинейные конгруэнтные генераторы, среди которых известны: квадратичный конгруэнтный генератор; Генератор Эйхенауэра-Лена с обращением; конгруэнтный генератор, использующий умножение с переносом. . Для устранения этого недостатка нелинейные конгруэнтные генераторы, среди которых известны: квадратичный конгруэнтный генератор; Генератор Эйхенауэра-Лена с обращением; конгруэнтный генератор, использующий умножение с переносом.

Квадратичный конгруэнтный генератор.

Этот алгоритм генерации псевдослучайной последовательности  определяется квадратичным рекуррентным соотношением определяется квадратичным рекуррентным соотношением

, ( , ( ) )

где  – параметры генератора. Выбор этих параметров осуществляется на основе следующих двух свойств последовательности ( – параметры генератора. Выбор этих параметров осуществляется на основе следующих двух свойств последовательности ( ). ).

Свойство  .

Квадратичная конгруэнтная последовательность ( .

Квадратичная конгруэнтная последовательность ( ) имеет наибольший период ) имеет наибольший период  , тогда и только тогда, когда выполнены следующие условия: , тогда и только тогда, когда выполнены следующие условия:

1).  – взаимно простые числа; – взаимно простые числа;

2).  – кратны – кратны  , где , где  – любой нечётный простой делитель – любой нечётный простой делитель  ; ;

3).  – чётное число, причем – чётное число, причем

4). Если  кратно 9, то либо кратно 9, то либо  , либо , либо  и и  . .

Свойство  .

Если .

Если  , то наибольший период , то наибольший период  тогда и только тогда, когда тогда и только тогда, когда  – нечётно, – нечётно,  – чётно, – чётно,  – нечётное число, удовлетворяющее соотношению – нечётное число, удовлетворяющее соотношению

. .

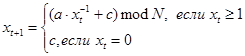

Генератор Эйхенауэра-Лена с обращением.

Псевдослучайная нелинейная конгруэнтная последовательность Эйхенауэра-Лена с обращением определяется следующим нелинейным рекуррентным соотношением  : :

( (

где  – обратный к – обратный к  элемент по модулю элемент по модулю  , т.е. , т.е.  - параметры генератора. - параметры генератора.

Конгруэнтный генератор, использующий умножение с переносом.

В этом случае нелинейная псевдослучайная последовательность определяется рекуррентным соотношением:

( (

Где в отличие от ( ), «приращение» ), «приращение»  изменяется во времени и зависит от указанных аргументов нелинейно: изменяется во времени и зависит от указанных аргументов нелинейно:

( ( ) )

Параметрами нелинейного конгруэнтного генератора ( ), ( ), ( ) является ) является  . .

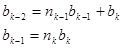

Рекуррентны в конечном поле.

Обращение мультикапликативной конгруэнтной последовательности является линейная рекуррентная последовательность порядка  над конечным полем над конечным полем  ( ( - простое число): - простое число):

( ( ) )

где  – коэффициенты рекуррентны, а – коэффициенты рекуррентны, а  – начальные значения рекуррентны. – начальные значения рекуррентны.

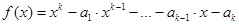

Параметры генератора ( ): ): . Начальные значения . Начальные значения  выбираются произвольно так, чтобы не обращались в ноль одновременно. Коэффициенты рекуррентны выбираются произвольно так, чтобы не обращались в ноль одновременно. Коэффициенты рекуррентны  выбираются таким образом, чтобы порождающий полином выбираются таким образом, чтобы порождающий полином

( ( ) )

являлся примитивным многочленом по модулю  , т.е. многочлен ( , т.е. многочлен ( ) имел корень *, являющийся первообразным элементом поля ) имел корень *, являющийся первообразным элементом поля  . При таком выборе параметров достигается максимально возможный период . При таком выборе параметров достигается максимально возможный период  псевдослучайной последовательности ( псевдослучайной последовательности ( ). ).

Генераторы

Фибоначчи

. Общий вид рекуррентного соотношения, определяющего генератор Фибоначчи задаётся уравнением

, ,  ( ( ) )

где  – параметры генератора, – параметры генератора,  . В случае . В случае  или или  - целые числа - целые числа  . .

4. Первый этап развития криптографии

Защита информации может быть двух видов: шифрование и передача по закрытому каналу.

Предполагается, что сообщения передаются по так называемому “открытому” каналу связи, в принципе доступного для прослушивания некоторым другим лицам, отличным от получателя и отправителя.

Будем считать, что A (Алиса) – отправитель сообщения, а В (Боб) – корреспондент (получатель) сообщения, Е (Елена) – некий враг.

Классическая система секретной связи показана на рис. 1.

Классическим примером шифра подстановки (замены) является шифр Цезаря. При шифровании с его помощью каждая буква латинского алфавита циклически вправо на  позиций. Таким образом, имеем некоторую подстановку замену. позиций. Таким образом, имеем некоторую подстановку замену.

Шифрование осуществляется в соответствии с этой подстановкой. Величина  не является единственно возможной. не является единственно возможной.

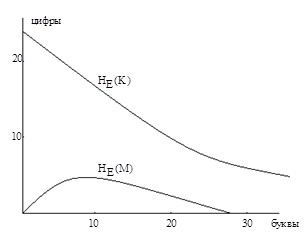

Криптоанализ этого шифра очень прост. Для любого современно языка вычислены частотные характеристики букв, т.е. относительные частоты их появления в “нормальных” текстах.

Модулярный шифр.

Выберем число  , взаимно просто , взаимно просто  с модулем с модулем . Пусть р – буква английского алфавита, отождествлённая со своим порядковым номером (0,1,…,25). Тогда . Пусть р – буква английского алфавита, отождествлённая со своим порядковым номером (0,1,…,25). Тогда  ,, где ,, где  – фиксировано. В этом случае ключом является пара чисел – фиксировано. В этом случае ключом является пара чисел  . Условие взаимной простоты необходимо для обратимости шифра. . Условие взаимной простоты необходимо для обратимости шифра.

Гомофоническое шифрование.

Один из способов защиты от частотной криптоатаки. Каждая буква текста шифруется несколькими символами этого или другого алфавита. Число этих символов пропорционально частотной характеристики шифруемой буквы.

Полиграммное шифрование.

При полиграммном шифровании заменяются не буквы текста, а их комбинации. Если заменяются пары букв, то мы имеем биграмное шифрование. Примером такого шифрования является шифр Плейфера. Образуем из алфавита квадрат

Замена биграмм производится по правилам:

1) если  и и  находятся на одной строке, то биграмма находятся на одной строке, то биграмма  шифруется диаграммой шифруется диаграммой  , где буквы , где буквы  и и  являются правыми соседями букв являются правыми соседями букв  и и  соответственно, если правого соседа нет, то берется буква строки. соответственно, если правого соседа нет, то берется буква строки.

2) если  и и  находятся на одном столбце, то берутся нижние соседи с аналогичной оговоркой. находятся на одном столбце, то берутся нижние соседи с аналогичной оговоркой.

3) если  , то в незашифрованном тексте между ними вставляется незначащая буква (например, , то в незашифрованном тексте между ними вставляется незначащая буква (например,  ). ).

4) при нечетном количестве букв в незашифрованном тексте к нему дописывается незначащая буква.

5) в наиболее вероятном количестве, когда  и и  расположены в разных столбцах и строках, расположены в разных столбцах и строках,  и и  выбираются, как показано на схеме: выбираются, как показано на схеме:

Код Энигма.

Одним из ярких примеров докомпьютерных шифров является код Энигма. По своей сути он является кодом замены. Код Энигма был реализован на базе машины инженера Кирха. Эта машина представляла собой ряд вращающихся на одной оси барабанов с электрическими контактами, обеспечивающих множество вариантов простой замены, определяемой текущим положением барабанов. В ранних моделях было пять барабанов, которые перед началом работы устанавливались по кодовому слову, а в ходе кодирования поворачивались при кодировании очередного символа. Слабым местом системы было ограниченное число барабанов и их редкая замена, что вызвало охоту англичан за экземплярами машины Кирха в подводных лодках Германии.

Код Энигма в своем первоначальном виде потерял свою привлекательность при появлении ЭВМ, т.к. пять барабанов могли обеспечить лишь около ста миллионов ключей, что возможно перебрать за один день.

5. Второй этап развития криптографии

5.1 Шенноновское понятие секретных систем

По Шеннону существует три общих типа секретных систем:

1. Системы маскировки, которые включают в себя применение таких методов, как невидимые чернила, представление сообщения в форме безобидного текста или маскировки криптограммы, и другие методы, с помощью которых факт наличия сообщения скрывается от противника;

2. Тайные системы (например, инвертирование речи), в которых для раскрытия сообщения требуется специальное оборудование;

3. «Собственно» секретные системы, где смысл сообщения скрывается при помощи шифра, кода и т.д., но само существование сообщения не скрывается и предполагается. Что противник обладает любым специальным оборудованием, необходимым для перехвата и записи переданных сигналов.

Математически криптограмма  выглядит следующим образом: выглядит следующим образом:  , где , где  –

сообщение, –

сообщение,  –

ключ, т.е. –

ключ, т.е.  является функцией от является функцией от  и и  . .

Оценка секретных систем.

Имеется несколько различных критериев, которые можно использовать для оценки качества секретной системы. Рассмотрим их подробнее.

1) Количество секретности.

Некоторые секретные системы являются совершенными в том смысле, что положение противника не облегчается в результате перехвата любого количества сообщений. Другие системы, хотя и дают противнику некоторую информацию при перехвате очередной криптограммы, но не допускают единственного «решения». Системы, допускающие единственное решение, очень разнообразны как по затрате сил и времени, необходимых для получения этого решения, так и по количеству материала, который необходимо перехватить для получения единственного решения.

2) Объем ключа.

Ключ должен быть передан из передающего пункта в приемный пункт таким способом, чтобы его нельзя было перехватить. Иногда его нужно запомнить. Поэтому желательно иметь ключ настолько малый, насколько это возможно.

3) Сложность операции шифрования и дешифрования.

Операции шифрования и дешифрования должны быть, конечно по возможности, простыми. Если эти операции производятся вручную, то их сложность приводит к потере времени, появлению ошибок и т.д. Если они производятся механически, то сложность приводит к использованию больших и дорогих устройств.

4) Разрастание числа ошибок.

В некоторых типах шифров ошибка в одной букве, допущенная при шифровании или передаче, приводит к большому числу ошибок в расшифрованном тексте. Такие ошибки разрастаются в результате операции дешифрования, вызывая значительную потерю информации и часто требуя повторной передачи криптограммы.

5) Увеличение объема сообщения.

В некоторых типах секретных систем сообщения увеличиваются в результате операции шифрования. Этот нежелательный эффект можно наблюдать в системах, в которых делается попытка потопить статистику сообщения в массе добавляемых нулевых символов, или где используются многократные замены.

Совершенная секретность.

Предположим, что имеется конечное число возможных сообщений.  с априорными вероятностями с априорными вероятностями  и что эти сообщения в возможные криптограммы и что эти сообщения в возможные криптограммы  ,

так что ,

так что  – отображение, которое приводит сообщение – отображение, которое приводит сообщение  к криптограмме к криптограмме  . .

После того, как шифровальщик противника перехватил некоторую криптограмму  ,

он может вычислить апосториорные вероятности различных сообщений ,

он может вычислить апосториорные вероятности различных сообщений  . .

Необходимое и достаточное условие для того, чтобы система была совершенно секретной, можно записать в следующем виде

где  –

априорная вероятность сообщения –

априорная вероятность сообщения  ; ;

–

условная вероятность криптограммы –

условная вероятность криптограммы  при условии, что выбрано сообщение при условии, что выбрано сообщение  , т.е. сумма вероятностей всех тех ключей, которые переводят сообщение , т.е. сумма вероятностей всех тех ключей, которые переводят сообщение  в криптограмму в криптограмму  ; ;

–

вероятность получения криптограммы –

вероятность получения криптограммы  ; ;

–

апостериорная вероятность сообщения –

апостериорная вероятность сообщения  при условии, что перехвачена криптограмма при условии, что перехвачена криптограмма  . .

Для совершенной секретности системы величины  и и  должны быть равны для всех должны быть равны для всех  и и .

Следовательно, должно быть выполнено одно из равенств: .

Следовательно, должно быть выполнено одно из равенств:

или же

или же  ,для любых ,для любых  и и  . .

Если  ,то ,то  ,и система совершенно секретна. ,и система совершенно секретна.

Теорема.

Необходимое и достаточное условие для совершенной секретности состоит в том, что

для всех  и и  , т.е. , т.е.  не должно зависеть от не должно зависеть от  . .

Ненадежность.

Имеется два основных типа ненадежности: ненадежность ключа и ненадежность сообщения.

–

ненадежность ключа; –

ненадежность ключа;

–

ненадежность сообщения. –

ненадежность сообщения.

,

,

,

,

где  , ,

, ,

–

криптограмма, сообщение, ключ. –

криптограмма, сообщение, ключ.

–

вероятность ключа –

вероятность ключа  и криптограммы и криптограммы  . .

–

апостериорная вероятность ключа –

апостериорная вероятность ключа  ,

если перехвачена криптограмма ,

если перехвачена криптограмма  . .

–

вероятность сообщения –

вероятность сообщения  и криптограммы и криптограммы  . .

–

апостериорная вероятность сообщения –

апостериорная вероятность сообщения  ,

если перехвачена криптограмма ,

если перехвачена криптограмма  . .

Для кода подстановки.

6. Третий этап развития криптографии

Идею, лежащую в основе криптосистем с открытым ключом, высказали в 1975 году Диффи и Хелмен. Они ввели понятие односторонней функции с секретом. Это дало принципиальную возможность разрабатывать криптосистемы с открытым ключом, в которых алгоритм шифрования является общедоступным, и поэтому нет необходимости в секретных каналах связи для предварительного обмена ключами.

При шифровании с открытым ключом для шифрования и расшифрования используются разные ключи, и знание одного их них не дает практической возможности определить второй.

6.1 Шифр Ривеста – Шамира – Алдемана

Первой и наиболее известной криптографической системой с открытым ключом была предложенная в 1978 году система RSA (Массачусетский технологический институт). Она основана на трудности разложения больших целых чисел на простые сомножители.

Исходный текст должен быть переведен в цифровую форму. В результате текст представляется в виде одного большого числа. Затем полученное число разбивается на части так, чтобы каждая из них была числом в промежутке от  до до  . .  . .

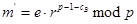

Пользователь  , отправляющий сообщение , отправляющий сообщение  , шифрует его следующим образом: , шифрует его следующим образом:  . Этот текст получает только пользователь . Этот текст получает только пользователь  . .

Чтобы восстановить исходный текст,  поступает следующим образом: поступает следующим образом:

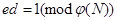

1. Находит число  , такое, что , такое, что  и и  .Это сравнение разрешимо единственным образом, поскольку .Это сравнение разрешимо единственным образом, поскольку  . .

Для решения сравнения  пользователь пользователь  должен вычислить должен вычислить  . .

Любой другой пользователь, который знает только  , вынужден находить , вынужден находить  и и  , т.е. разлагать число , т.е. разлагать число  на простые множители, а эта задача при больших на простые множители, а эта задача при больших  и и  имеет большую вычислительную сложность. Далее пользователь имеет большую вычислительную сложность. Далее пользователь  вычисляет вычисляет  . .

Алгоритм применения RSA.

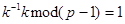

1. Отправитель выбирает два больших простых числа  и и  . Вычисляет два произведения . Вычисляет два произведения  и и

2. Затем он выбирает случайное число  (целое), взаимно простое с (целое), взаимно простое с  , и вычисляет , и вычисляет  , удовлетворяющее условию , удовлетворяющее условию  . .

3. После этого он публикует  и и  как свой открытый ключ шифрования, сохраняя как свой открытый ключ шифрования, сохраняя  как закрытый ключ. как закрытый ключ.

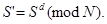

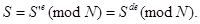

4. Если  – сообщение, длина которого, определяемая по значению выражаемого им целого числа, должна быть в интервале – сообщение, длина которого, определяемая по значению выражаемого им целого числа, должна быть в интервале  , то она превратится в криптограмму возведением в степень , то она превратится в криптограмму возведением в степень  по модулю по модулю  и отправляется получателю в следующем виде и отправляется получателю в следующем виде  . .

5. Получатель сообщения расшифровывает его. Возводя в степень  по модулю по модулю  , так как , так как

Пояснение.

Таким образом, открытым ключом служит пара чисел  и и  , а секретным ключом число , а секретным ключом число  . Крипкостойкость системы RSA основана на том, что . Крипкостойкость системы RSA основана на том, что  не может быть просто вычислена без значения не может быть просто вычислена без значения  и и  , нахождение этих сомножителей из , нахождение этих сомножителей из  достаточно трудоемко. достаточно трудоемко.

Электронная подпись (цифровая подпись).

Если  планирует подписывать документ Ц.П., то он должен выбрать параметры RSA. планирует подписывать документ Ц.П., то он должен выбрать параметры RSA.  выбирает два простых числа выбирает два простых числа  и и  , вычисляет , вычисляет  затем выбирает число затем выбирает число  ,взаимно простое с ,взаимно простое с  , и вычисляет , и вычисляет  , далее публикует числа , далее публикует числа  и и  и хранит в секрете и хранит в секрете  . Числа . Числа  – более не понадобятся. – более не понадобятся.

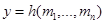

Пусть  хочет подписать сообщение хочет подписать сообщение  . Тогда . Тогда  вычисляет хеш-функцию вычисляет хеш-функцию  , которая ставит в соответствие сообщению , которая ставит в соответствие сообщению  число число  . .

Практически невозможно изменить основной текст  , не изменив , не изменив  . Поэтому . Поэтому  достаточно снабдить только число достаточно снабдить только число  подписью, и эта подпись будет относиться ко всему сообщению подписью, и эта подпись будет относиться ко всему сообщению  . .

Далее  вычисляет число вычисляет число   , т.е. она возводит число , т.е. она возводит число  в свою секретную степень. Число в свою секретную степень. Число  – цифровая подпись. – цифровая подпись.

– вид сообщения с подписью. – вид сообщения с подписью.

Теперь каждый, кто знает открытые параметры  , т.е. , т.е.  и и  , может проверить подлинность его подписи. , может проверить подлинность его подписи.

Для этого необходимо вычислить значение хеш-функции  , т.е. число , т.е. число  , и проверить равенство , и проверить равенство  . .

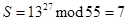

/*Пример*/ Электронная подпись RSA.

Пусть

(алгоритм Евклида). (алгоритм Евклида).

(допущение) (допущение)

вычисляет вычисляет

– сообщение с подписью – сообщение с подписью

Вычисляем значение хеш-функции, получим

Подпись верна.

Определение Хеш-функции.

Хеш-функцией называется любая функция  , которая строке сообщения , которая строке сообщения  произвольной длины произвольной длины  ставит в соответствие целое число фиксированной длины. ставит в соответствие целое число фиксированной длины.

9. Криптографические алгоритмы

9.1 Шифр Эль-Гамаля

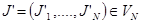

Пусть имеются абоненты  , которые хотят передавать друг другу зашифрованные сообщения, не имея никаких защищённых каналов связи. , которые хотят передавать друг другу зашифрованные сообщения, не имея никаких защищённых каналов связи.

Для всей группы абонентов выбирается некоторое большое простое число  и число и число  , такие, что различные степени , такие, что различные степени  – различные числа по модулю – различные числа по модулю  . Числа . Числа  и и  передаются абонентам в открытом виде. передаются абонентам в открытом виде.

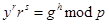

Затем каждый абонент выбирает своё секретное число  , ,  , и вычисляет соответствующе ему открытое число , и вычисляет соответствующе ему открытое число  , ,

( ( ) )

В результате получаем следующую таблицу ().

| Абонент |

Открытый ключ |

Секретный ключ |

|

|

|

|

|

|

|

|

|

Табл(). Ключи пользователей в системе Эль=Гамаля.

Алгоритм передачи сообщения  от от  к к  выглядит следующим образом: будем считать, что сообщение выглядит следующим образом: будем считать, что сообщение  . .

Шаг 1. Алиса формирует случайное число  , ,  , вычисляет числа: , вычисляет числа:

(9.1.2) (9.1.2)

(9.1.3) (9.1.3)

и передаёт пару чисел  абоненту Бобу. абоненту Бобу.

Шаг 2. Боб, получив  , вычисляет , вычисляет

(9.1.4) (9.1.4)

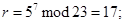

/*Пример*/

Алиса хочет передать Бобу сообщение  . Допустим . Допустим  Пусть Боб выбрал для себя секретное число Пусть Боб выбрал для себя секретное число  и вычислил по формуле (9.1.1) и вычислил по формуле (9.1.1)

Алиса выбирает случайное число  , например , например  , и вычисляет по (9.1.2) и (9.1.3): , и вычисляет по (9.1.2) и (9.1.3):

. .

Теперь Алиса посылает Бобу шифрограмму (17,12). Боб вычисляет по формуле (9.1.4):

Боб расшифровал сообщение

Электронная подпись на базе Эль-Гамаля.

Алиса выбирает большое простое число  и число и число  , такие, что различные степени , такие, что различные степени  – это различные числа по модулю – это различные числа по модулю  . Эти числа передаются или хранятся в открытом виде и могут быть общими для целой группы пользователей. Алиса выбирает случайное число . Эти числа передаются или хранятся в открытом виде и могут быть общими для целой группы пользователей. Алиса выбирает случайное число   , ,  , которое она держит в секрете. Это её секретный ключ. , которое она держит в секрете. Это её секретный ключ.

Затем она вычисляет число

(9.1.5) (9.1.5)

Это число  Алиса публикует в качестве открытого ключа. Заметим, что при больших Алиса публикует в качестве открытого ключа. Заметим, что при больших  , зная , зная  , невозможно найти , невозможно найти  (это задача дискретного логарифмирования). (это задача дискретного логарифмирования).

Теперь Алиса может подписывать сообщения. Допустим, она хочет подписать сообщение  . Опишем последовательность действий для построения подписи. . Опишем последовательность действий для построения подписи.

Вначале Алиса вычисляет значение хеш-функции для сообщения  , которое должно удовлетворять неравенству , которое должно удовлетворять неравенству  . Затем Алиса случайным образом выбирает число . Затем Алиса случайным образом выбирает число   , взаимно простое число с , взаимно простое число с  , и вычисляет число: , и вычисляет число:

(9.1.6) (9.1.6)

Далее Алиса вычисляет числа:

(9.1.7) (9.1.7)

(9.1.8). (9.1.8).

Под  в (9.1.8) подразумевается число, удовлетворяющее уравнению в (9.1.8) подразумевается число, удовлетворяющее уравнению

(9.1.9) (9.1.9)

Такое  существует, так как существует, так как  и и  взаимно просты, и может быть найдено по алгоритму Евклида. Наконец Алиса формирует подписанное сообщение взаимно просты, и может быть найдено по алгоритму Евклида. Наконец Алиса формирует подписанное сообщение

(9.1.10). (9.1.10).

Получив сообщение Боб заново вычисляет значение хеш-функции  и проверяет подпись, используя равенство и проверяет подпись, используя равенство

(9.1.11) (9.1.11)

/*Пример*/

Пусть общие параметры для некоторого сообщества пользователей  . Алиса выбирает свой секретный ключ . Алиса выбирает свой секретный ключ  и вычисляет открытый ключ и вычисляет открытый ключ  по формуле (9.1.5): по формуле (9.1.5):

Пусть Алиса создала документ  и хочет его подписать. Прежде всего Алиса вычисляет хеш-функцию, пусть её значение будет равно и хочет его подписать. Прежде всего Алиса вычисляет хеш-функцию, пусть её значение будет равно  . Затем Алиса генерирует случайное число . Затем Алиса генерирует случайное число  , например, , например,  . .

9.2 Криптосистемы на эллиптических кривых

Использование эллиптических кривых в криптографических целях было Нило Коблицом и Виктором Миллером в 1985 году. С 1998 года использование эллиптических кривых для решения криптографических задач, таких, как цифровая подпись, было закреплено в стандартах США ANSI X9.62 и FIPS 186-2, а в 2001 году аналогичный стандарт, ГОСТ Р34.10-2001, был принят и в России.

Особое достоинство криптосистем на эллиптических кривых состоит в том, что по сравнению с “обычными” RSA системами, они обеспечивают существенно более высокую стойкость при равной трудоемкости или, наоборот, существенно меньшую трудоемкость при равной стойкости.

В результате тот уровень стойкости, который достигается в RSA при использовании 1024-битовых модулей, в системах на эллиптических кривых реализуется при размере модуля 160 бит, что обеспечивает более простую как программную, так и аппаратную реализацию.

Эллиптические кривые.

Кривая третьего порядка  , задаваемая уравнением вида: , задаваемая уравнением вида:

(1) (1)

называется эллиптической кривой.

, график кривой симметричен относительно оси абсцисс. Чтобы найти точки ее пересечения с осью абсцисс, необходимо решить кубическое уравнение , график кривой симметричен относительно оси абсцисс. Чтобы найти точки ее пересечения с осью абсцисс, необходимо решить кубическое уравнение

(2) (2)

Дискриминант этого уравнения равен

(3) (3)

Если  уравнение (2) имеет три различных корня уравнение (2) имеет три различных корня  если если  то (2) имеет три действительных корня то (2) имеет три действительных корня  (два из которых равны); если (два из которых равны); если  уравнение имеет один действительный корень уравнение имеет один действительный корень  и два комплексно сопряженных. и два комплексно сопряженных.

Графический вид шифрования.

– изменение знака – изменение знака

Алгоритм шифрования.

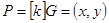

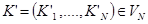

Для пользователей некоторой сети выбираются общая эллиптическая кривая  и некоторая точка и некоторая точка  , такая, что , такая, что  … … - это различные точки, а - это различные точки, а  (точка в бесконечности) для некоторого простого числа (точка в бесконечности) для некоторого простого числа  . .

Каждый пользователь  выбирает случайное число выбирает случайное число  , ,  , которое хранит как свой секретный ключ, и вычисляет точку на кривой , которое хранит как свой секретный ключ, и вычисляет точку на кривой  , которая будет его открытым ключом. Параметры кривой и список открытых ключей передаются всем пользователям сети. , которая будет его открытым ключом. Параметры кривой и список открытых ключей передаются всем пользователям сети.

Допустим, пользователь  хочет передать сообщение пользователю хочет передать сообщение пользователю  . .

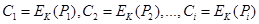

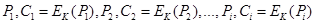

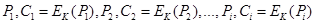

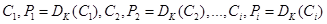

делает следующее: делает следующее:

1. Выбирает случайное число

2. Вычисляет    ; ;

3. Шифрует

4. Посылает  криптограмму криптограмму

Пользователь  после получения после получения

1. Вычисляет

2. Дешифрует

{ – угловой коэффициент } – угловой коэффициент }

Цифровая подпись.

Для сообщества пользователей выбирается общая эллиптическая кривая  и точка и точка  на ней, такая, что на ней, такая, что  … … суть различные точки, и суть различные точки, и  для некоторого простого числа для некоторого простого числа  (длина числа (длина числа  равна 256 бит). равна 256 бит).

Каждый пользователь  выбирает случайное число выбирает случайное число  (секретный ключ), (секретный ключ),  , и вычисляет точку на кривой , и вычисляет точку на кривой  (открытый ключ). Параметры кривой и список открытых ключей передаются всем пользователям. (открытый ключ). Параметры кривой и список открытых ключей передаются всем пользователям.

Чтобы подписать сообщение, Алиса делает следующее:

1. Вычисляет значение хеш-функции сообщения  ; ;

2. Выбирает случайно число  , ,  ; ;

3. Вычисляет  ; ;

4. Вычисляет   (при (при  возвращается к шагу 2); возвращается к шагу 2);

5. Вычисляет   (при (при  возвращается к шагу 2); возвращается к шагу 2);

6. Подписывает сообщение парой чисел  . .

Для проверки подписанного сообщения  любой пользователь, знающий открытый ключ любой пользователь, знающий открытый ключ  , делает следующее: , делает следующее:

1. Вычисляет  ; ;

2. Убеждается, что  ; ;

3. Вычисляет   и и   ; ;

4. Вычисляет композицию точек на кривой  и если и если  , отвергает подпись; , отвергает подпись;

5. Если   , принимает подпись, в противном случае отвергает ее. , принимает подпись, в противном случае отвергает ее.

9.5 Общие принципы стохастической защиты информации

Метод стохастической защиты информации был разработан как помехоустойчивый код, содержащий признаки и операции введения избыточности при кодировании и принятия решения о наличии ошибок (и исправлении ошибок) при декодировании, объединенные с операциями прямого и обратного стохастического преобразования.

Сформулируем сущность и основные особенности метода защиты информации, использующего сигнальную конструкцию стохастического кодирования, содержащего операции стохастического преобразования двоичной последовательности длиной  , которую можно назвать в терминах теории кодирования , которую можно назвать в терминах теории кодирования  -ичным символом ( -ичным символом ( ), или, в терминах криптографии, блоком шифрования. ), или, в терминах криптографии, блоком шифрования.

1) Применение двупараметрических преобразований  с использованием последовательности гаммы с использованием последовательности гаммы  при более сложной, чем в случае гаммирования, операции наложения гаммы при более сложной, чем в случае гаммирования, операции наложения гаммы  . .

2) Сочетание преобразования на большой длине блока (блочное шифрование) с использованием последовательности гаммы.

3) Использование последовательности гаммы с очень большим периодом, удовлетворяющей тестам на случайность и требованиям на непредсказуемость.

4) Использование случайных таблиц замены для двупараметрической операции, не имеющей другого формального описания, кроме таблицы.

5) Использование при генерации гаммы регистров с обратной связью при большой длине регистра и нелинейных операций  в цепях обратной связи. в цепях обратной связи.

6) Принцип преобразования сообщения в квази случайную последовательность с распределением, не зависящим от статистики исходного сообщения.

7) Возможность совмещения задач криптографической защиты и помехоустойчивого кодирования с обнаружением и исправлением ошибок  -ичным кодом, каждый символ которого подвергается стохастическому преобразованию на длине -ичным кодом, каждый символ которого подвергается стохастическому преобразованию на длине  ( ( ), совпадающей с длиной блочного шифрования. ), совпадающей с длиной блочного шифрования.

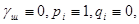

Стохастическое шифрование представляет собой преобразование  исходной информации исходной информации  -ичными символами (блоками) и длиной -ичными символами (блоками) и длиной  двоичных символов с участием квазислучайной последовательности двоичных символов с участием квазислучайной последовательности  длиной длиной  (или (или  ), имеющее обратную операцию ), имеющее обратную операцию  и обладающее свойствами и обладающее свойствами  -ичного симметрического канала, а именно: после дешифрования (обратного стохастического преобразования) -ичного симметрического канала, а именно: после дешифрования (обратного стохастического преобразования)

имеет место:

при   ,

,

при   , ,

для всех  от 1до от 1до

где  и и  –канальный (исходный) и преобразованный векторы ошибки, т.е. сумма по модулю 2между искажаемым и искаженным вектором.

–канальный (исходный) и преобразованный векторы ошибки, т.е. сумма по модулю 2между искажаемым и искаженным вектором.

Особенности стохастического шифрования.

1) Использование двупараметрической операции замены.

2) Развитие двух идей Шеннона:

- равновероятность обеспечивает нулевое количество в криптограмме о сообщении (проверяется с помощью тестов Кнута или NIST

);

- если длина ключа не менее длины сообщения, то процедура перебора ключа в принципе не может обеспечить получение исходного сообщения. Если длина сообщения  бит, то при переборе всех возможных ключей длины бит, то при переборе всех возможных ключей длины  в качестве варианта дешифрованного сообщения появляются все возможные в качестве варианта дешифрованного сообщения появляются все возможные  сообщений, в том числе осмысленные (высоко-вероятные) фразы конкретного языка, например русского. сообщений, в том числе осмысленные (высоко-вероятные) фразы конкретного языка, например русского.

Напротив. Если длина начальной установки датчика гаммы менее длины сообщения, то при переборе всех возможных ключей в качестве варианта сообщения не будут появляться все возможные сообщения и на основе анализа симонтики сообщения можно выделить высоковероятное сообщение; этот критерий является критерием отбора исходного сообщения.

10. Криптоанализ

10.1 Существующие методики криптографических атак

Все предназначение криптографии заключается в сохранении открытого текста (или ключа, или того и другого) в тайне от оппонентов. Предполагается, что оппоненты располагают неограниченным доступом к линиям связи между отправителем и получателем.

Криптоанализом называют науку восстановления (дешифрования) открытого текста без доступа к ключу. Успешный криптоанализ позволяет восстановить открытый текст или ключ. Кроме того, криптоанализ позволяет обнаружить слабые места в криптоносителях, что в конце концов приведет к тем же результатам. Раскрытие ключа без привлечения методов криптологии называют компрометацией.

Попытка криптоанализа называется атакой. Фундаментальное допущение криптоанализа состоит в том. Что секретность сообщения всецело зависит от ключа.

Известны четыре основных типа криптоаналитических атак:

1. Атака на основе только шифротекста.

Криптоаналитик располагает шифротекстами (криптограммами) нескольких сообщений, зашифрованных. Его задача состоит в дешифровании как можно большего числа сообщении . Еще лучше, если он сумеет определить ключ (ключи), использованный для шифрования сообщений. Это позволит расшифровать другие сообщения, зашифрованные теми же ключами. . Еще лучше, если он сумеет определить ключ (ключи), использованный для шифрования сообщений. Это позволит расшифровать другие сообщения, зашифрованные теми же ключами.

Дано:

Определить: либо  либо алгоритм восстановления либо алгоритм восстановления  из из  . .

2. Атака на основе открытого текста.

Криптоаналитик располагает доступом не только к шифротекстам нескольких сообщений, но и к открытому тексту одного из этих сообщений. Его задача в определении ключа (или ключей), примененного для шифрования сообщений, с целью дешифрования других сообщений, зашифрованных тем же ключом (ключами).

Дано:  . .

Определить: либо  , либо алгоритм восстановления , либо алгоритм восстановления  из из  . .

3. Атака на основе подобранного открытого текста.

У криптоаналитика есть доступ не только к шифротекстам и открытым текстам нескольких сообщений, но и возможность выбирать открытый текст для шифрования. Это предоставляет больше возможностей, чем вскрытие с использованием открытого текста, так как криптоаналитик может выбирать для шифрования блоки открытого текста, что может предоставить дополнительную информацию о ключе. Его задача состоит в раскрытии ключа (или ключей), применительно для шифрования сообщений, или алгоритма, позволяющего дешифровать все новые сообщения, зашифрованные тем же ключом (или ключами).

Дано:  , ,

где криптоаналитик может выбирать

Определить: либо  , либо алгоритм восстановления , либо алгоритм восстановления  из из  . .

4. Атака на основе адаптивно подобранного открытого текста.

Криптоаналитик может не только выбирать шифруемый текст, но также уточнять свой последующий выбор на основе полученных ранее результатов шифрования. Так при вскрытии с использованием подобранного открытого текста криптоаналитик может выбирать для шифрования только один крупный блок открытого текста. При адаптивном же вскрытии с использованием подобранного открытого текста он может выбирать следующий блок, используя результаты первого выбора и т.д.

Кроме перечисленных типов известны так же, по крайней мере, еще три типа криптоаналитических атак.

1) Атака на основе подобранного шифротекста.

Криптоаналитик может выбирать различные шифротексты для расшифрования. А так же имеет доступ к расшифрованным открытым текстам. Например, у криптоаналитика есть доступ к «черному ящику», выполняющему автоматическое расшифровывание. Его задача состоит в раскрытии ключа.

Дано:  . .

Получить:  . .

Такой тип вскрытия применим, главным образом, к алгоритмам с открытым ключом. Кроме того, вскрытие с использованием подобранного шифротекста в некоторых случаях эффективно против симметрических алгоритмов.

2) Атака на основе подобранного ключа.

Такой тип вскрытия не означает, что криптоаналитик может выбирать ключ – просто он кое-что знает о связях между различными ключами.

3) Бандитский криптоанализ.

До получения ключа «криптоаналитик» прибегает к угрозам, шантажу или пыткам. Возможно также взяточничество, которое иногда называют «вскрытием с покупкой ключа». Это очень мощные и, зачастую, самые эффективные методы взлома алгоритма.

Подробнее мы рассмотрим атаку на основе подобранного шифротекста, т.к. в настоящее время во всем мире используется кодирование с открытым ключом.

10.2 Взлом шифров с открытым ключом на основе подобранного шифротекста

СЦЕНАРИЙ №1.

Еве, подслушивающей линии связи Алисы, удалось перехватить сообщение  ,зашифрованное с помощью RSAоткрытым ключом Алисы. Ева хочет прочитать сообщение ,зашифрованное с помощью RSAоткрытым ключом Алисы. Ева хочет прочитать сообщение  , т.е. необходимо узнать , т.е. необходимо узнать  . .

(11.1)

(11.1)

Для вскрытия  она сначала выбирает первое случайное число r,

меньшее n

и достает открытый ключ Алисы она сначала выбирает первое случайное число r,

меньшее n

и достает открытый ключ Алисы  .

Затем она вычисляет: .

Затем она вычисляет:

(11.2)

(11.2)

Если  ,

то ,

то  . .

Далее Ева просит подписать Алису y

её закрытым ключом, тем самым расшифровав y.

(Алиса должна подписать сообщение, а не его хесл-значение). Алиса никогда раньше не видела y.

Алиса посылает Еве:

(11.3)

(11.3)

После этого Ева вычисляет:

(11.4)

(11.4)

Ева получает  . .

СЦЕНАРИЙ №2.

Трент – компьютер-нотариус. Если Алиса хочет заверить документ, она посылает Тренту. Трент подписывает его цифровой подписью RSAи отправляет обратно. (Однонаправленные хеш-функции не используются, Трент шифрует своим закрытым ключом все сообщение). Ева хочет, чтобы Трент подписал такое сообщение, которое в обычном случае он никогда не подпишет. Это сообщение может содержать фальшивую временную метку, или же автором этого сообщения может являться другое лицо. Какой бы не была причина, Трент никогда не подпишет это сообщение, если у него будет возможность выбора. Назовем это сообщение  . Сначала Ева выбирает произвольное значение x

и вычисляет: . Сначала Ева выбирает произвольное значение x

и вычисляет:

(11.5)

(11.5)

Значение  –

это открытый ключ Трента, который должен быть опубликован. Далее Ева вычисляет –

это открытый ключ Трента, который должен быть опубликован. Далее Ева вычисляет

(11.6)

(11.6)

и посылает Тренту на подпись. Трент возвращает  .Теперь Ева вычисляет значение .Теперь Ева вычисляет значение

(11.7)

(11.7)

которое и является подписью

СЦЕНАРИЙ №3.

Ева хочет, чтобы Алиса подписала сообщение  .Она создает два сообщения .Она создает два сообщения  , , ,такие, что: ,такие, что:

(11.8) (11.8)

Если Ева сможет заставить Алису подписать  и и  ,она сможет вычислить подпись для ,она сможет вычислить подпись для  : :

(11.9) (11.9)

Вывод

: Никогда не используйте алгоритм RSAдля подписи случайных документов, подсунутых вас посторонними. Вначале всегда следует воспользоваться однонаправленной хеш-функцией. Формат блоков, предлагаемый ISO 9796, предотвращает описанное вскрытие.

10.3 Взлом шифров с открытым ключом при использовании общего модуля

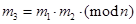

Возможна реализация RSA, в которой всем пользователям раздается одинаковый модуль  , но каждому передается отдельное значение степени , но каждому передается отдельное значение степени  и и  . Наиболее очевидная проблема такого подхода заключается в том, что тогда текст может быть раскрыт даже при отсутствии каких-либо сведений об одном из ключей шифрования. Рассмотрим эту проблему подробнее. . Наиболее очевидная проблема такого подхода заключается в том, что тогда текст может быть раскрыт даже при отсутствии каких-либо сведений об одном из ключей шифрования. Рассмотрим эту проблему подробнее.

Пусть одно и то же сообщение когда-нибудь шифровалось разными показателями (с одним и тем же модулем), и эти два показателя – взаимно простые числа. Пусть  – открытый текст сообщения, – открытый текст сообщения,  и и  – два ключа шифрования, а – два ключа шифрования, а  – общий модуль. Шифротекстами сообщения являются: – общий модуль. Шифротекстами сообщения являются:

() ()

Криптоаналитик знает  . Сообщение . Сообщение  он находит по следующему алгоритму. он находит по следующему алгоритму.

Так как  и и  – взаимно простые числа, то с помощью расширенного алгоритма Евклида можно найти – взаимно простые числа, то с помощью расширенного алгоритма Евклида можно найти  и и  , для которых , для которых

() ()

Считая  отрицательным (здесь или отрицательным (здесь или  , или , или  должны быть отрицательными, положим, что отрицательным будет должны быть отрицательными, положим, что отрицательным будет  ), воспользуемся расшифрованным алгоритмом Евклида для вычисления ), воспользуемся расшифрованным алгоритмом Евклида для вычисления  .Затем .Затем

() ()

Из всего выше сказанного следует вывод, что нельзя делать  общим для группы пользователей. общим для группы пользователей.

10.4 Методы повышения стойкости RSA

Знание одной пары секретного/открытого показателей для данного модуля позволяет взломщику разложить модуль на множители. Знание одной пары секретного/открытого показателей для данного модуля позволяет взломщику разложить модуль на множители.

Знание одной пары секретного/открытого показателей для данного модуля позволяет взломщику вычислить другие пары показателей, не разлагая модуль на множители. Знание одной пары секретного/открытого показателей для данного модуля позволяет взломщику вычислить другие пары показателей, не разлагая модуль на множители.

В протоколах сетей связи, применяющих RSA не должен использоваться общий модуль. В протоколах сетей связи, применяющих RSA не должен использоваться общий модуль.

Для предотвращения вскрытия малого открытого показателя все сообщения должны быть дополнены случайными значениями. Для предотвращения вскрытия малого открытого показателя все сообщения должны быть дополнены случайными значениями.

Секретный показатель должен быть большим числом. Секретный показатель должен быть большим числом.

12. Квантовая криптография

Впервые идея шифрования с использованием квантового канала сформулирована в 1970 г. С.Уиснером и развита в 80-е г.г. Ч.Беннетом, Ж.Брассаром и С.Брейдбардом.

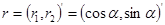

Для пересылки последовательности двоичных битов в квантовом канале связи используются специальным образом поляризованные фотоны. Фотон - элементарная квантовая система, которая характеризуется определенным направлением поляризации  (рис.12.1) (рис.12.1)

Рис.12.1. Поляризация фотона.

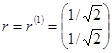

Здесь r – единичный вектор, указывающий поляризацию фотона и направленный под углом  ; где ; где   – проекции; f – направление поляризации фильтра-анализатора. Из законов квантовой механики следует, что при попадании в такой фильтр-анализатор с параметром – проекции; f – направление поляризации фильтра-анализатора. Из законов квантовой механики следует, что при попадании в такой фильтр-анализатор с параметром  фотон ведет себя «дихоматическим и совершенно непредсказуемым образом», проходя через фильтр без изменения с вероятностью фотон ведет себя «дихоматическим и совершенно непредсказуемым образом», проходя через фильтр без изменения с вероятностью  и поглощаясь в нем с дополнительной вероятностью и поглощаясь в нем с дополнительной вероятностью  . Это квантово-механическое явление проявляется и на макроуровне для интенсивности пучка поляризованного света при прохождении через фильтр в виде закона Малюса, согласно которому интенсивность световой волны, прошедшей анализатор, пропорциональна квадрату косинуса угла между плотностью поляризации световой волны и плотностью пропускания анализатора. Отметим, что если разность угла поляризации и угла пропускания фильтра-анализатора принимает значение . Это квантово-механическое явление проявляется и на макроуровне для интенсивности пучка поляризованного света при прохождении через фильтр в виде закона Малюса, согласно которому интенсивность световой волны, прошедшей анализатор, пропорциональна квадрату косинуса угла между плотностью поляризации световой волны и плотностью пропускания анализатора. Отметим, что если разность угла поляризации и угла пропускания фильтра-анализатора принимает значение

то  и фотон проходит фильтр или поглощается им с одной и той же вероятностью и фотон проходит фильтр или поглощается им с одной и той же вероятностью  . Этот факт и используется при выборе осей поляризации для квантового шифрования. . Этот факт и используется при выборе осей поляризации для квантового шифрования.

Принято говорить, что имеет место диагональная поляризация фотона, если вектор его поляризации:

или или  , ,

то говорят о диагоналях поляризации и обозначают её символом “x”.

Проиллюстрируем применение квантовых сигналов в криптографии на примере передачи секретного ключа по открытому квантовому каналу. Рассмотрим классическую схему криптографической передачи информации. Алиса, желающая передать Бобу секретный ключ, который в дальнейшем будет использоваться, например, для обмена информацией с помощью некоторой криптосистемы. Ева – криптоаналитик, которая хотела бы скрытно завладеть копией передаваемого ключа.

Алиса гарантирует случайную секретную двоичную ключевую последовательность длиной N:

и случайную секретную индексную последовательность той же длины:

Затем Алиса генерирует в квантовый канал связи последовательность N фотонов: i – му фотону Fi

, несущему сигнал Ki

, дается поляризация “+” (если Ji

=0) и поляризация “x” (если Ji

=1).

Боб, имея два приемника фотонов (с поляризациями “+” и “x”), принимает поток фотонов. Если бы он знал индексную последовательность J, то, переключая приемники, добился бы того, что  то есть что последовательность фотонов была бы воспринята безошибочно, и, следовательно, получен ключ K. Так как Боб не знает J, он использует свою индексную последовательность то есть что последовательность фотонов была бы воспринята безошибочно, и, следовательно, получен ключ K. Так как Боб не знает J, он использует свою индексную последовательность J’ J’  VN

. Очевидно, что в среднем совпадает N/2 символов у J и J’. Следовательно, лишь половина (в среднем) фотонов будет зарегистрирована безошибочно, а остальные фотоны не несут никакой информации о K: VN

. Очевидно, что в среднем совпадает N/2 символов у J и J’. Следовательно, лишь половина (в среднем) фотонов будет зарегистрирована безошибочно, а остальные фотоны не несут никакой информации о K:

, ,

Если Ева извлечет некоторые фотоны из последовательности измерения своими приемниками, то Боб сразу же обнаружит потерю фотонов.

Следующие шаги протокола выполняются в обычном канале связи. Прежде всего, через этот канал Алиса определяет посредством открытого обмена сообщениями, какие фотоны зарегистрированы и какие из них соответствуют истинной поляризации  . Если Ева не нарушает квантовой передачи, то биты . Если Ева не нарушает квантовой передачи, то биты  , значения которых не обсуждались по открытому каналу, становятся общим секретным ключом для Алисы и Боба: , значения которых не обсуждались по открытому каналу, становятся общим секретным ключом для Алисы и Боба:

. .

Из-за возможных действий Евы (в том числе связанных со “вставкой ” фотонов) Алиса и Боб должны убедиться, что их получившиеся битовые строки идентичны. Простое решение состоит в том, чтобы Алиса и Боб открыто сравнили некоторые  из из  битов битов  , относительно которых, как они думают, необходимо прийти к соглашению. Позиции этих “открыто сверяемых” битов должны быть выбраны после того, как квантовая передача завершена, чтобы лишить Еву информации о том, какие фотоны она может измерять без опаски. Оставшиеся , относительно которых, как они думают, необходимо прийти к соглашению. Позиции этих “открыто сверяемых” битов должны быть выбраны после того, как квантовая передача завершена, чтобы лишить Еву информации о том, какие фотоны она может измерять без опаски. Оставшиеся  битов могут использоваться в качестве секретного ключа для последующей связи по открытому каналу с помощью одного из симметрических криптоалгоритмов. В таблице 13.1 приведен протокол выработки секретного ключа с помощью квантового канала связи при битов могут использоваться в качестве секретного ключа для последующей связи по открытому каналу с помощью одного из симметрических криптоалгоритмов. В таблице 13.1 приведен протокол выработки секретного ключа с помощью квантового канала связи при  состоящий из следующих шагов: состоящий из следующих шагов:

1. Передача по квантовому каналу:

а) случайная бытовая строка  посылаемая Алисой; посылаемая Алисой;

б) последовательность поляризаций, задаваемая  ; ;

в) посланная Алисой последовательность фотонов;

г) последовательность поляризаций  , использованная Бобом; , использованная Бобом;

д) битовая строка, зарегистрированная Бобом;

2. Обсуждение по открытому каналу:

а) Боб сообщает поляризацию зарегистрированных фотонов;

б) Алиса отмечает, какие поляризации были угаданы правильно;

в) последовательность  секретных битов, которую можно использовать в качестве секретного ключа (если не было нарушения квантовой передачи); секретных битов, которую можно использовать в качестве секретного ключа (если не было нарушения квантовой передачи);

г) Боб указывает номера  “открыто сверяемых” битов ключа; “открыто сверяемых” битов ключа;

3. Результат: оставшиеся  секретных битов. секретных битов.

Табл. 13.1 Протокол выработки секретного ключа с помощью квантового канала связи.

Если же Если же  или или  , ,

То говорят о прямоугольной поляризации и обозначают ее символом “+”.

|